資料中心作為企業核心資料的存儲和處理中心,其網路安全直接關係到業務連續性、資料隱私及合規性。隨著數位元化轉型加速,資料中心面臨的網路攻擊手段日益複雜(如勒索軟體、DDoS攻擊、供應鏈攻擊等),傳統安全方案已難以滿足需求。

以下從技術架構、行業實踐兩個維度,系統梳理資料中心網路安全的解決方案:

一、技術架構:構建多層防禦體系

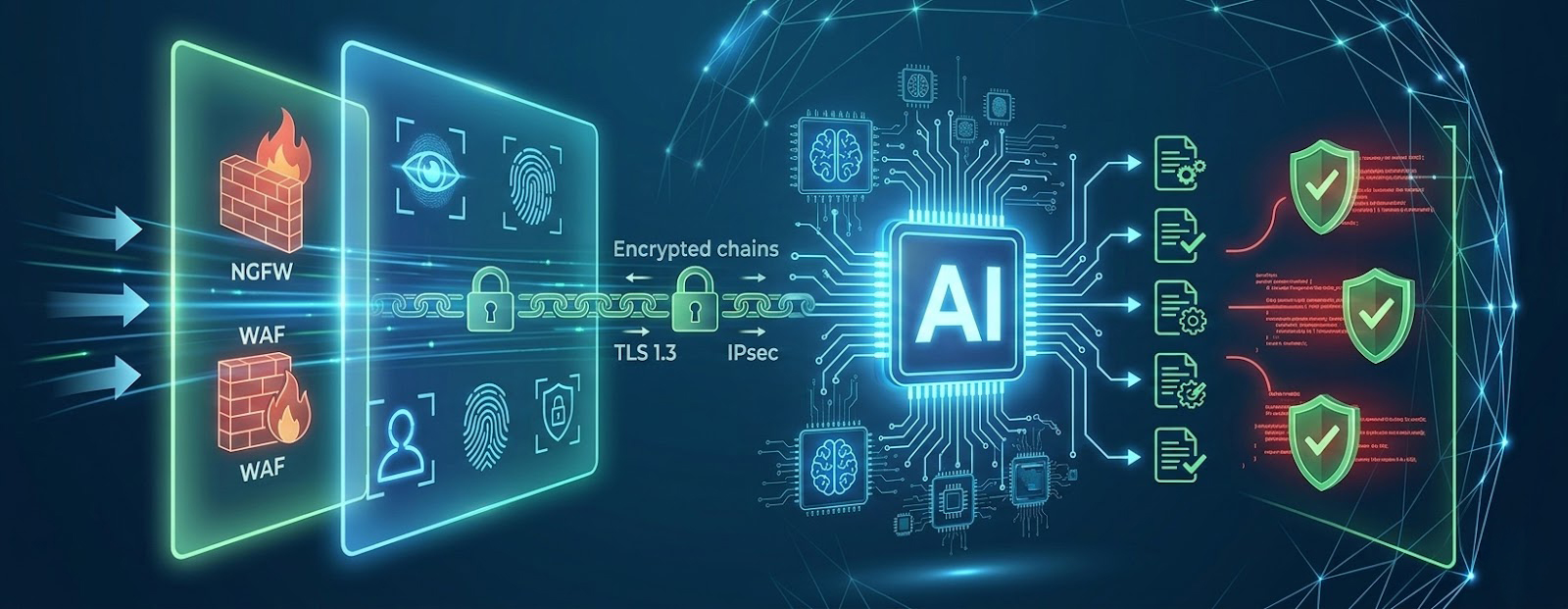

- 網路邊界防護

- 下一代防火牆(NGFW)

功能升級:集成入侵防禦(IPS)、應用識別、SSL解密、沙箱檢測等功能,替代傳統防火牆。 - Web應用防火牆(WAF)

防護物件:針對HTTP/HTTPS流量,防禦SQL注入、XSS攻擊等OWASP Top 10威脅。

部署模式:雲WAF適合快速擴展,硬體WAF適合內部應用。 - 零信任網路訪問(ZTNA)

核心原則:預設不信任任何設備或使用者,基於身份、設備狀態、上下文動態授權。

優勢:替代VPN,減少攻擊面。

- 下一代防火牆(NGFW)

- 資料傳輸安全

- 加密技術

TLS 1.3:替代舊版SSL,縮短握手時間,增強前向安全性。

IPsec VPN:用於網站間加密通信,支援國密演算法(如SM4)滿足合規需求。 - 軟體定義邊界(SDP)

架構:通過“暗網”隱藏資料中心資源,僅對授權使用者可見,降低掃描攻擊風險。

- 加密技術

- 資料存儲與計算安全

- 資料加密

靜態資料加密:使用AES-256加密存儲資料,結合HSM(硬體安全模組)管理金鑰。

動態資料加密:在記憶體中加密處理敏感性資料,防止記憶體竊取。 - 可信執行環境(TEE)

原理:隔離安全計算環境,確保代碼和資料不被篡改。 - 同態加密

應用場景:允許在加密資料上直接計算,適用於金融風控等隱私敏感場景

- 資料加密

- 終端與設備安全

- 終端檢測與回應(EDR)

功能:即時監控終端行為,檢測惡意軟體、無檔攻擊等。 - 設備身份管理

方案:為IoT設備頒發X.509證書,結合802.1X認證實現網路准入控制。

- 終端檢測與回應(EDR)

- 威脅情報與自動化回應

- 安全編排、自動化與回應(SOAR)

工具:如Splunk Phantom、Demisto,集成威脅情報、自動化劇本,縮短MTTR(平均修復時間)。 - AI驅動的威脅檢測

應用:使用機器學習分析網路流量、日誌,識別異常行為。

- 安全編排、自動化與回應(SOAR)

二、行業實踐:製造業典型場景解決方案

- 網路隔離與存取控制:

- 實施物理和邏輯隔離,將資料中心網路劃分為多個安全域,如生產網、辦公網、供應鏈網等,限制不同域之間的存取權限。

- 部署防火牆、入侵偵測系統(IDS)和入侵防禦系統(IPS),即時監控網路流量,識別並阻斷異常行為。

- 採用網路准入控制技術,確保只有經過身份認證和健康檢查的設備才能接入網路。

- 資料加密與備份恢復:

- 對敏感性資料進行加密存儲和傳輸,確保資料在存儲和傳輸過程中的安全性。

- 定期備份關鍵資料,並將備份資料存儲在安全的異地位置,以防止資料丟失和勒索軟體攻擊。

- 實施快速恢復機制,確保在發生安全事件時能夠迅速恢復資料和系統服務。

- 工業控制系統(ICS)安全:

- 針對ICS的特殊安全需求,採用專業的安全設備和方案,如工業防火牆、工業入侵偵測系統等。

- 對ICS中的通信協議進行加密處理,防止竊聽和篡改。

- 定期更新ICS的軟體和固件,修復已知的安全性漏洞。

- 物聯網(IoT)設備安全:

- 對IoT設備進行安全加固,如更改預設密碼、禁用不必要的服務等。

- 實施IoT設備的准入控制,確保只有經過安全認證的設備才能接入網路。

- 監控IoT設備的網路流量和行為,即時發現並處置異常行為。

- 新興技術應用:

- 利用人工智慧和大資料技術,對網路流量和日誌資料進行即時分析,識別潛在的安全威脅。

- 採用零信任網路安全模型,對任何試圖訪問網路資源的實體進行嚴格的身份驗證和授權。

資料中心網路安全需多方面協同發力,構建“預防-檢測-回應-恢復”的全生命週期防護體系。隨著攻擊手段的進化,企業需持續更新安全性原則,採用零信任、AI、量子加密等前沿技術,同時強化人員安全意識,才能有效抵禦日益複雜的網路威脅,保障資料中心的安全穩定運行。